Contrôle d’Accès aux Entrées

De nombreux bâtiments, ou pièces à l’intérieur de bâtiments, nécessitent un contrôle d’accès sécurisé aux zones réglementées. Le défi est de taille quand on considère la complexité des autorisations. Il faut, par exemple, autoriser l’accès de certaines personnes à des laboratoires en particulier, à certaines salles informatiques ou à certains systèmes de contrôle de l’environnement. Les lecteurs de cartes installés aux points d’entrée sont couramment utilisés pour permettre l’accès des personnes autorisées. Lorsque la carte est présentée devant le lecteur, les informations de son/sa propriétaire sont recueillies et son autorisation d’accès à la zone concernée est vérifiée.

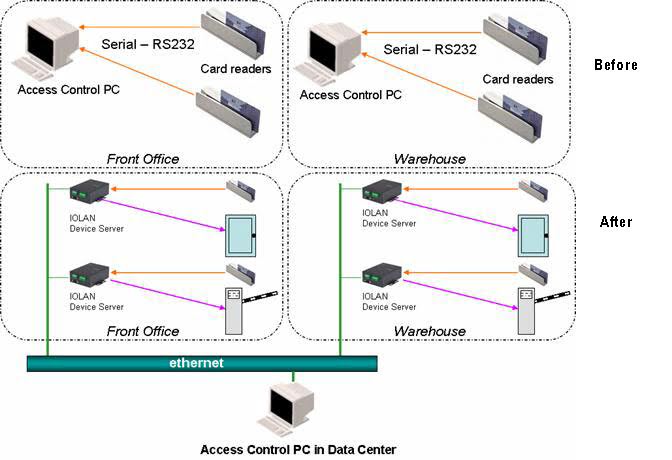

La plupart des systèmes de contrôle d’accès utilisent une connexion en série entre l’ordinateur de contrôle d’accès et l’horloge/le lecteur de carte. Cela limite à 20 mètres la distance qui sépare ces derniers et peut nécessiter l’utilisation de multiples ordinateurs de contrôle d’accès. Si les données doivent être analysées, à des fins de santé et de sécurité, pour vérifier les zones les plus utilisées ou pour surveiller qui accède à telle ou telle zone, à tel ou tel moment, les informations doivent être transmises en toute sécurité au service informatique, par l’intermédiaire du réseau. En connectant les lecteurs de cartes à un réseau Ethernet grâce à un Serveur de Périphériques série, un seul ordinateur peut lire et contrôler tous les lecteurs, ce qui offre, à moindre coût, un système plus sûr et une efficacité accrue de la gestion des bases de données.

En outre, un serveur de périphériques peut étendre la sécurité du système en fournissant un contrôle centralisé de l’ordinateur de contrôle d’accès, afin d’ouvrir les portes, les grilles ou de faire retentir les alarmes.

Le Device Server IOLAN permet aux administrateurs d’accéder à distance et en toute sécurité aux ports de console en série d’équipements tels que systèmes d’accès à l’entrée, serveurs, routeurs, équipements de stockage en réseau et appareils de sécurité, par l’intermédiaire d’un réseau IP. Les données sensibles telles que les informations d’accès sécurisé sont protégées par des outils de chiffrement standard comme Secure Shell (SSH) et Secure Sockets Layer (SSL). L’accès des utilisateurs autorisés est assuré par des schémas d’authentification robustes comme RADIUS, TACACS+, LDAP, Kerberos, NIS et les jetons SecurID de RSA Security. En utilisant les technologies de chiffrement, un IOLAN peut protéger les données sensibles et confidentielles d’un périphérique en série comme un lecteur d’accès à l’entrée, avant leur transmission sur l’intranet de l’entreprise ou l’Internet public. En ce qui concerne la compatibilité, la plupart des autres dispositifs de chiffrement majeurs, tels que AES, 3DES, RC4, RC2 et CAST128 sont totalement pris en charge. De même, les photocopieurs et imprimantes peuvent être connectés au réseau via un serveur de périphériques IOLAN, afin de transmettre en toute sécurité des informations de paiement pour impression et copie.